Control de enlaces de datos

- Propósito de la capa de enlace de datos

Para que los paquetes de capa de red sean transportados desde el host origen al host destino deben recorrer diferentes redes físicas. Estas redes físicas pueden componerse de diferentes tipos de medios físicos, tales como alambres de cobre, microondas, fibras ópticas y enlaces satelitales.

La capa de enlace de datos proporciona un medio para intercambiar datos a través de medios locales

comunes y realiza dos servicios básicos:

- Permite a las capas superiores acceder a los medios usando técnicas, como tramas.

- Controla cómo los datos se ubican en los medios y son recibidos desde los medios usando técnicas como control de acceso a los medios y detección de errores.

- Términos asociados con la capa de enlace de datos

Como con cada una de las capas OSI, existen términos específicos para esta capa:

- Transmisión en la capa de enlace de datos

En cualquier intercambio de paquetes de capas de red, puede haber muchas transiciones de medios y capa de enlace de datos. En cada salto a lo largo de la ruta, un dispositivo intermediario, generalmente un router, acepta las tramas de un medio, desencapsula la trama y luego envía el paquete a una nueva trama apropiada para los medios de tal segmento de la red física.

Imagine una conversación de datos entre dos hosts distantes. Los dos hosts puedan comunicarse con sus protocolos de capa de red par (por ejemplo, IP) es probable que numerosos protocolos de capa de enlace de datos se estén usando para transportar paquetes IP a través de varios tipos de LAN y WAN. Este intercambio de paquetes entre dos hosts requiere una diversidad de protocolos que debe existir en la capa de enlace de datos.

Como se observaren la imagen que cada enlace entre dispositivos utiliza un medio diferente. Entre la PC y el router puede haber un enlace Ethernet. Los routers están conectados a través de un enlace satelital y la computadora portátil está conectada a través de un enlace inalámbrico al último router. En este ejemplo, como un paquete IP viaja desde la PC hasta la computadora portátil, será encapsulado en la trama Ethernet, desencapsulado, procesado y luego encapsulado en una nueva trama de enlace de datos para cruzar el enlace satelital.

Para el enlace final, el paquete utilizará una trama de enlace de datos inalámbrica desde el router a la computadora portátil.

- La trama en la capa de enlace de datos

La descripción de una trama es un elemento clave de cada protocolo de capa de enlace de datos. Los protocolos de capa de enlace de datos requieren información de control para permitir que los protocolos funcionen.• Tráiler: contiene información de control agregada al final del PDU.

• Datos: el paquete desde la Capa de red.

• Encabezado: contiene información de control como direccionamiento y está ubicado al comienzo del PDU.

• Tráiler: contiene información de control agregada al final del PDU.

- Subcapas de la capa de enlace de datos

La capa de enlace de datos se divide en dos subcapas:

- Control de enlace lógico (LLC; logical link control): se trata de la subcapa superior, que define los procesos de software que proporcionan servicios a los protocolos de capa de red.

La subcapa LLC maneja el control de errores, control del flujo, entramado y direccionamiento de la subcapa MAC y el protocolo LLC más generalizado es IEEE 802.3, que incluye variantes no orientado a conexión y orientadas a conexión

- Control de acceso al medio (MAC, media access control): se trata de la subcapa inferior, que define los procesos de acceso al medio que realiza el hardware. Proporciona el direccionamiento de la capa de enlace de datos y la delimitación de los datos de acuerdo con los requisitos de señalización física del medio y con el tipo de protocolo de capa de enlace de datos en uso. Esta subcapa actúa como controladora del hardware.

Control de flujo

Por lo anterior, este es otro tema de diseño importante que se presenta en la capa de enlace para saber qué hacer con un emisor que quiere transmitir tramas de manera sistemática y a mayor velocidad que aquella con que puede aceptarlos el receptor. Esta situación puede ocurrir cuando el emisor opera en una computadora rápida y el receptor trabaja en una máquina lenta.

- Métodos para el control de flujo

Para evitar esta situación, por lo general, se utilizan dos métodos:

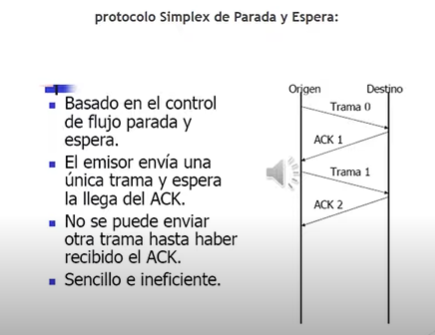

- Control de flujo basado en retroalimentación. El receptor regresa información al emisor para autorizarle que envíe más datos o por lo menos indicarle su estado. El protocolo contiene reglas bien definidas respecto al momento en que un emisor puede transmitir la siguiente trama. Con frecuencia estas reglas prohíben el envío de tramas hasta que el receptor lo autorice

Tras haber pasado un paquete a su capa de red, el receptor regresa al emisor una pequeña trama ficticia que, de hecho, autoriza al emisor para que transmita la siguiente trama. Después de enviar una trama, el protocolo exige que el emisor espere hasta que llegue la pequeña trama ficticia (es decir, la confirmación de recepción).

- Control de flujo basado en tasa. El protocolo tiene un mecanismo integrado que limita la tasa a la que el emisor puede transmitir los datos, sin recurrir a la retroalimentación por parte del receptor. Este método ofrece la posibilidad de garantizar el flujo y la capacidad para exceder dicha tasa, aunque de manera limitada.

Una de las técnicas implementadas para el control de flujo basado en tasa es el acceso múltiple por división de tiempo (Time Division Multiple Access, TDMA) el cual es un tipo de multiplexación en el que dos o más canales de información se transmiten a través del mismo enlace mediante la asignación de un intervalo de tiempo diferente ("ranura" o "segmento") para la transmisión de cada canal.

Detección de errores

- Campos de las tramas para detectar errores

El campo secuencia de verificación de trama (FCS, Frame Check Sequence) se utiliza para determinar si ocurrieron errores de transmisión y recepción de la trama. La detección de errores se agrega a la capa de enlace de datos porque es ahí donde se transfieren los datos a través de los medios. Las señales en los medios pueden estar sujetas a interferencia, distorsión o pérdida.

Los errores en la transmisión de datos, sin importar el medio, son la norma. No se pueden evitar a un costo razonable en términos de rendimiento. La conclusión es que los errores de transmisión están aquí para quedarse. Tenemos que aprender a lidiar con ellos.

En los canales que son altamente confiables, como los de fibra, es más económico utilizar un código de detección de errores y sólo retransmitir los bloques defectuosos que surgen ocasionalmente. Sin embargo, en los canales que causan muchos errores, como los enlaces inalámbricos, es mejor agregar la redundancia suficiente a cada bloque

Una consideración clave para estos códigos es el tipo de errores que pueden llegar a ocurrir. Ni los códigos de corrección de errores ni los de detección de errores pueden manejar todos los posibles errores, puesto que los bits redundantes que ofrecen protección tienen la misma probabilidad de ser recibidos con errores que los bits de datos (lo cual puede comprometer su protección). Sería ideal que el canal tratara a los bits redundantes de una manera distinta a los bits de datos, pero no es así.

Control de errores

Una vez resuelto el problema de marcar el inicio y el fin de cada trama, el siguiente dilema es: cómo asegurar que todas las tramas realmente se entreguen en el orden apropiado a la capa de red del destino.

La manera normal de asegurar la entrega confiable de datos es proporcionar retroalimentación al emisor sobre lo que está ocurriendo en el otro lado de la línea.

Por lo general, el protocolo exige que el receptor devuelva tramas de control especiales que contengan confirmaciones de recepción positivas o negativas de las tramas que llegan. Si el emisor recibe una confirmación de recepción positiva de una trama, sabe que la trama llegó de manera correcta. Por otra parte, una confirmación de recepción negativa significa que algo falló y que se debe transmitir la trama otra vez.

No obstante, si la trama o la confirmación de recepción se pierde, el temporizador expirará, alertando al emisor sobre un problema potencial. La solución obvia es simplemente transmitir de nuevo la trama. Sin embargo, aunque éstas pueden transmitirse muchas veces, existe el peligro de que el receptor acepte la misma trama en dos o más ocasiones y que la pase a la capa de red más de una vez. Para evitar que esto ocurra, generalmente es necesario asignar números de secuencia a las tramas de salida, con el fin de que el receptor pueda distinguir las retransmisiones de las originales.

Video sobre: Protocolos de control de errores

Control de enlace de datos de alto nivel

¿Qué es HDLC?

HDLC es un grupo de protocolos de enlace de datos (capa 2) utilizados para transmitir paquetes de datos sincrónicos entre nodos punto a punto. Los datos se organizan en marcos direccionables. Este formato se ha utilizado para otros protocolos multipunto a multipunto, e inspiró el protocolo de encuadre similar a HDLC descrito en RFC 1662.

HDLC utiliza un proceso de inserción / eliminación cero (relleno de bits) para garantizar el patrón de bits del delimitador.

HDLC es un protocolo desarrollado por la Organización Internacional de Normalización (ISO). Cumple con las normas ISO 3309 e ISO 4335.

HDLC especifica los siguientes tres tipos de estaciones para el control de enlace de datos:

• Estación primaria: Dentro de una red que usa HDLC como protocolo de enlace de datos, si se usa una configuración en la que hay una estación primaria, se usa como la estación de control en el enlace. Tiene la responsabilidad de controlar todas las otras estaciones en el enlace

• Estación secundaria: La estación secundaria está bajo el control de la estación primaria. No tiene capacidad ni responsabilidad directa para controlar el enlace. Solo se activa cuando lo solicita la estación principal.

• Estación combinada: Una estación combinada es una combinación de una estación primaria y una secundaria. En el enlace, todas las estaciones combinadas pueden enviar y recibir comandos y respuestas sin ningún permiso de ninguna otra estación en el enlace.

- Árbol de protocolos de capa 2

En el interior de un solo edificio las redes LAN se utilizan mucho para interconectar computadoras, pero la mayoría de la infraestructura de redes de área amplia se basa en las líneas punto a punto (router a router)

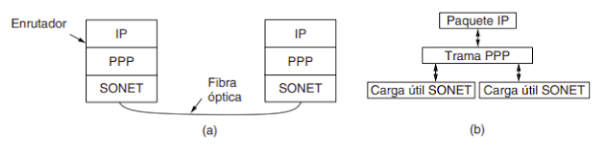

Examinaremos los protocolos de enlace de datos que se encuentran en las líneas de punto a punto en Internet, en dos situaciones comunes. La primera situación es cuando los paquetes se envían a través de enlaces de fibra óptica SONET (Synchronous Optical NETwork, Red óptica síncrona) en redes de área amplia. Estos enlaces se utilizan mucho, por ejemplo, para conectar enrutadores en las distintas ubicaciones de la red de un proveedor de internet.

La segunda situación para los enlaces de ADSL (Asymmetric Digital Subscriber Line, Línea de Abonado Digital Asimétrica) que operan en el lazo local de la red telefónica, en un extremo de Internet.

Un protocolo estándar llamado PPP (Protocolo Punto a Punto) se utiliza para enviar paquetes a través de estos enlaces.

Provee un flujo de bits que opera a una tasa de transmisión bien definida; por ejemplo, 2.4 Gbps. El flujo de bits está organizado en forma de cargas útiles de bytes de tamaño fijo, haya o no datos de usuario para enviar.

Para transportar paquetes a través de estos enlaces, se necesita cierto mecanismo de entramado para diferenciar los paquetes ocasionales del flujo de bits continuo en el que se transportan. PPP se ejecuta en enrutadores IP para proveer este mecanismo.

ADSL

Es un protocolo que conecta a millones de suscriptores desde su hogar a Internet, a tasas de transmisión de varios megabits/ seg sobre el mismo lazo local telefónico que se utiliza para el servicio telefónico tradicional.

Un dispositivo conocido como módem DSL se agrega en una sección del hogar. Este dispositivo envía bits sobre el lazo local a un dispositivo llamado DSLAM (Multiplexor de Acceso a la ADSL, del inglés DSL Access Multiplexer), el cual se encuentra en la oficina local de la compañía telefónica. Dentro del hogar, una computadora como una PC envía paquetes IP al módem DSL mediante el uso de una capa de enlace como Ethernet. Después, el módem DSL envía los paquetes IP sobre el lazo local al DSLAM. En el DSLAM (o en un enrutador conectado a éste, dependiendo de la implementación) se extraen los paquetes IP y se introducen en una red de proveedor de internet para llegar a cualquier destino en Internet.

Los protocolos ATM y AAL5 (ATM Adaptation Layer 5, Capa de adaptación ATM 5) están entre ADSL y PPP. El protocolo ATM (Modo de Transferencia Asíncrona, del inglés Asynchonous Transfer Mode) se diseñó a principios de 1990 y se lanzó con un gran despliegue publicitario. Prometía una tecnología de red que resolvería los problemas mundiales de telecomunicaciones

- Protocolos Síncronos: Son protocolos más eficientes que los asíncronos. A su vez pueden ser orientados a carácter u orientados a bits. actualmente casi todos los protocolos en el nivel de enlace utilizados en las principales arquitecturas y tecnologías de red son orientados a bits, fundamentalmente por una razón: la eficiencia.

- Protocolos Asíncronos: Los protocolos asíncronos son los primeros protocolos implementados en el nivel de enlace y se utilizaron sobre todo en las transmisiones de ficheros por módem. su principal ventaja es que son fáciles (y, por tanto, baratos) de implementar. su principal desventaja es su lentitud. De hecho, actualmente apenas se utilizan y han sido sustituidos por protocolos síncronos, más rápidos. algunos ejemplos de los viejos protocolos asíncronos son XMODEM, YMODEM y ZMODEM.

Comentarios

Publicar un comentario